Kybernetických útoků po celém světě přibývá, ale řada firem stále podceňuje zabezpečení před nejmodernějšími hrozbami. Stačí málo a mohou se stát terčem sofistikovaného napadení, které může na dlouhou dobu vyřadit počítačové systémy a zlikvidovat data. Jako se to například loni v květnu stalo Ředitelství silnic a dálnic. „Většina firem na světě by se s použitým zabezpečením sotva ubránila útokům, které tu byly v první dekádě 21. století. Firmy většinou řeknou: V posledních deseti letech se nám nic vážného nestalo. Vezmeme jen základní bezpečnost. Jenže to nestačí,“ říká Miloslav Lujka, který vede českou, slovenskou a maďarskou pobočku kyberbezpečnostní společnosti Check Point Software Technologies.

Firma patří k největším poskytovatelům kyberbezpečnostních řešení na světě. Před třiceti lety ji v Izraeli se svými kolegy založil Gil Shwed. Mezi hlavní světové konkurenty firmy patří společnosti jako Fortinet, Palo Alto Networks či Cisco.

Hackeři ze skupiny NoName057(16), podporující Rusko, se pochlubili kyberútoky v souvislosti s českými prezidentskými volbami. Před druhým kolem se jim podařilo shodit například webovou prezentaci Petra Pavla, stránky Hlídač státu nebo web ministerstva zahraničí. Jak to vnímáte?

Z jejich strany šlo především o demonstraci síly. Jejich útoky, které dočasně vyřadily zmíněné webové stránky z provozu, se dají přirovnat třeba k házení vajíček na projíždějící tank. Nebo k protestnímu pochodu před budovou ministerstva, který na chvilku zhorší přístup do objektu. V této souvislosti nepředstavuje dočasná nedostupnost webových stránek nic vážného, efekt ovlivnění voleb je v zásadě nulový. Takový typ útoku víc škodí e‑shopu před Vánocemi, protože kvůli nefunkčním webovým stránkám přichází o tržby.

Proč to tedy dělají, když to nemá výraznější dopad?

Je to skupina, která se zformovala krátce po zahájení ruského útoku na Ukrajinu a cílí na nepřátele Ruska. Podařilo se jim shodit už řadu webů po Evropě či v USA. Zapojení do českých prezidentských voleb se z jejich pohledu dá vnímat jako PR či snaha o vylepšení reputace. Jsou to politicky orientovaní hacktivisté a dělají to, na co mají peníze a schopnosti. Díky podobným akcím mohou získávat nové sympatizanty se stejnou politickou orientací. Ti se pak mohou prostřednictvím jednoduché registrace přihlásit k dalším útokům a pomoci napadat jiné webové cíle. To je pochopitelně nelegální. Skupina své příznivce finančně motivuje a nejaktivnějším útočníkům rozdává odměny.

Útoky během prezidentských voleb lze připsat politicky orientovaným hacktivistům. Dělají si PR a snaží se zaujmout další sympatizanty.

Dají se od nich do budoucna čekat sofistikovanější útoky?

O sofistikovaných útocích bych v souvislosti s touto skupinou nemluvil. Ale dá se čekat, že začnou zahlcovat stránky úřadů nebo ministerstev. Už dali jasně najevo, že mají Českou republiku na mušce kvůli podpoře Ukrajiny. Když shodí web ministerstva, dá se to přežít. Problém může nastat, pokud zacílí na webové stránky, přes něž se vyřizuje digitální agenda státu, jako jsou datové schránky nebo weby, přes které se žádá o podporu. To se nedá vyloučit.

Vzrostla obecně v souvislosti s konfliktem na Ukrajině aktivita zločinců v kyberprostoru?

Ano, nárůst je poměrně dramatický. Zatímco na začátku roku 2022 čelily české organizace v průměru 1100 kybernetickým útokům týdně, ke konci roku tohle číslo vyšplhalo na 1800. Zároveň se však obecně zlepšuje připravenost České republiky, dopady těchto útoků se snižují.

Budeme v tomto trendu pokračovat i nadále?

Počty útoků budou rozhodně dál růst. Zatímco ještě v 90. letech jsme na počítače a do virtuálního světa chodili, abychom unikali z reality, dnes je to opačně. Veškerou osobní, pracovní i firemní agendu máme v digitální podobě a na internetu. A do reality, na procházku do lesa, unikáme z toho virtuálního světa. Přispěl k tomu i covid, kdy se spousta věcí zdigitalizovala a přesunula do kyberprostoru. S tím se otevřel mnohem větší prostor pro krádeže a nové typy hrozeb. A to vše ještě umocní umělá inteligence.

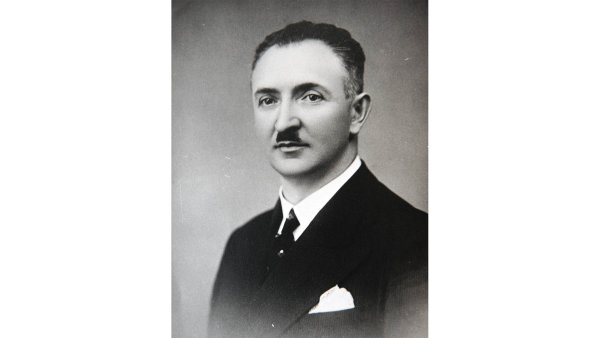

Miloslav Lujka

Ve společnosti Check Point Software Technologies působí 14 let, od roku 2022 vede pobočky v Česku, na Slovensku a v Maďarsku. Dříve pracoval pro Vodafone a Cisco. Studoval ČVUT a management na Nottingham Trent University. Spoluzaložil neziskový projekt Digitální pevnost, jehož cílem je zvyšovat povědomí o bezpečnosti na síti.

Jak ji mohou kyberzločinci využít?

V Check Pointu jsme sami otestovali, že s pomocí chatbota ChatGPT, který umělou inteligenci využívá pro konverzaci s uživatelem, je možné vytvořit phishingový e‑mail se škodlivým kódem v přiloženém souboru. Útočník může během pár minut vytvořit bezchybné jazykové mutace. Na hackerských fórech se zároveň začaly objevovat návody, jak umělou inteligenci pro podvodné aktivity využít. Může usnadnit výrobu podvržených stránek, pomoci je posunout vzhůru ve výsledcích vyhledávání. S její pomocí se kyberzločincem může stát i člověk bez větších vývojářských zkušeností. Pokusy jsou to sice nyní poměrně jednoduché, ale nedá se vyloučit, že tyto nástroje začnou mnohem sofistikovaněji využívat i profesionální skupiny.

Čeká nás tedy souboj umělých inteligencí – na jedné straně ji budou využívat hackeři a z druhého směru bezpečnostní firmy?

Bez využití umělé inteligence bychom nedokázali všem hrozbám čelit. Využíváme ji například k nepřetržitému skenování kyberprostoru. S pomocí anonymizovaných dat dokážeme poměrně solidně mapovat, co všechno se na internetu děje. Napojíme na to strojové učení a dokážeme identifikovat anomálie. Zjistíme, pokud se děje něco neobvyklého, a naše bezpečnostní systémy na to dokážou reagovat v reálném čase.

Zmínil jste, že po začátku rusko‑ukrajinského konfliktu aktivita kyberzločinců prudce stoupla. Proměňuje se nějak povaha útoků?

Jsou tu stále státem podporovaní hackeři. Každá větší mocnost má svou vlastní kyberarmádu a mnohé také oddělení na vyrábění dezinformací. Tyto struktury bobtnají, jsou lépe organizované a strukturované. A využívají stále sofistikovanější metody. Jejich motiv je špionážní, usilují o krádež citlivých dat. A vedle nich operují také skupiny, které sledují primárně finanční zájem. Využívají hlavně ransomwarové útoky, při nichž dochází k zablokování počítače či dat. Jejich podstatou je vydírání. V posledních letech jich prudce přibývá a postupně se mění také jejich podoba.

V boji proti kyberútokům je důležitá i prevence a vzdělávání zaměstnanců. S relativně nízkými náklady to podstatně sníží riziko.

Jak?

Dříve byly jednoduché. Útočníci masově rozeslali e‑maily se škodlivým kódem nebo odkazem vedoucím na podvodnou stránku, někdo v organizaci na to klikl, stáhl se škodlivý program, který zašifroval důležitá data. A kyberzločinci pak za jejich opětovné zpřístupnění požadovali výkupné. Dnes se však setkáváme s dvojitým či trojitým vydíráním. Spolupracují na něm různé skupiny. Jedna spustí útok na webové stránky, jiná infikuje systém nějakou další hrozbou, která ukradne citlivá data, a další pak pošle škodlivý kód, který zašifruje vnitřní systémy. Je to propracovaná struktura, jak vydojit z lidí a firem co největší sumu. Když jim to vyjde, zinkasují svou oběť třikrát. Výkupné se často pohybuje od statisíců korun až po desítky milionů dolarů a častým terčem jsou v poslední době nemocnice.

Zastáváte v těchto případech pravidlo, že vyděračům se v žádném případě neplatí?

Když to hodně zjednoduším, budete‑li dostatečně zálohovat, platit nemusíte. Existují neoficiální statistiky, podle kterých se devět z deseti obětí, které kyberzločincům zaplatily, stane během jednoho roku znovu cílem útoku. Ví se o nich, že jsou ochotné zaplatit. Pokud některá firma zaplatí, rozhodně by to neměla nikde vykřikovat. A to nejen proto, že je to nezákonné a že výkupné nelze považovat za daňově uznatelný náklad.

Dá se říci, jaké procento obětí zaplatí?

Ne každý to přizná, přesné číslo vám nikdo neřekne. Odhaduje se, že zaplatí desetina firem, ale to číslo plave na vodě. U firem, pro něž jsou znepřístupněná data kritická, by to klidně mohla být i polovina. Ale to je jen můj osobní pohled. Vedle státních institucí to mohou být například e‑shopy. Ty pokud nemají jinou cestu, tak platí skoro všechny, protože je pro ně zásadní, aby byly neustále v provozu a nedošlo k ztrátě reputace. Některé také jednou zaplatí a pak se vrhnou na posilování bezpečnosti.

Na co by si firmy ještě měly dávat v souvislosti s kybernetickou bezpečností pozor?

Častým vektorem útoku stále zůstává e‑mail. Zaměstnanec dostane nějakou podvrženou zprávu, klikne na škodlivý odkaz a problém je na světě. Přidávají se k nim další způsoby útoku. Očekáváme, že se kyberzločinci zaměří letos ve větší míře také na nástroje pro firemní spolupráci jako Slack, Teams či cloudová úložiště. Po pandemii se používají mnohem častěji, a útočníci tedy mají větší prostor. Je třeba věnovat čas i prevenci a vzdělávání zaměstnanců. Je to jedna z nejdůležitějších součástí ochrany.

Samotné vzdělávání zaměstnanců ale nejspíš firmy před hrozbami v kyberprostoru neochrání.

Zní to sice banálně, ale průběžné vzdělávání lidí může opravdu podstatně snížit riziko, a to s relativně nízkými náklady. Existují nástroje, které mohou zaměstnance vtipnou hrou, pomocí kvízu upozornit na nejčastější nové hrozby. S tím souvisí i automatické, pravidelné zálohování dat. O této potřebě se mluví od vzniku počítačů, ale stejně narážíme na to, že je to ve spoustě firem nedostatečné. Dalším krokem při prevenci je omezování přístupu, segmentace a zero‑trust architektura.

Co máte na mysli?

Ve firmách by se měli zamyslet nad tím, kam dají jednotlivým zaměstnancům přístup. Opravdu musí mít vrátný přístup do celofiremní sítě nebo na wi‑fi, navíc třeba se svým vlastním zařízením? Pracovníci mají dostat přístup pouze k informacím a zdrojům, které nutně potřebují ke své práci. Doporučujeme aplikovat model nulové důvěry, nevěřit nikomu, ničemu a všechno od začátku do konce ověřovat. Když tato pravidla nastavíme, není pak nutné aplikovat nejsofistikovanější zabezpečení úplně na všechny systémy. Například e‑shop se bude snažit zabezpečit na špičkové úrovni web, kde se odehrává kontakt se zákazníkem, a servery se zákaznickými daty.

Jak jsou vlastně firmy proti kybernetickým hrozbám chráněny?

Drtivá většina firem je chráněna nejvýše na úrovni hrozeb třetí generace, které se prvně objevily někdy před patnácti dvaceti lety. To jsou typy útoků, které využívají zranitelnosti v operačních systémech či aplikacích. Jenže dnes firmy po celém světě čelí kybernetickým hrozbám páté generace, sofistikovaným útokům, které jsou vedeny z mnoha směrů. A těm se mnohdy neumí bránit. Instalace antivirového programu může být prvním krokem, ale rozhodně by neměla být posledním.

Zdravotnictví ušlo obrovský krok v digitalizaci, začala se ve velkém používat chytrá zařízení. Jejich zabezpečení však pokulhává.

A jaká je situace ohledně zabezpečení v Česku?

Záleží, jak kde. Obecně se dá říci, že se zlepšuje. Dokonce postupně i ve státních institucích, které se kvůli platovým tabulkám potýkají s nedostatkem kvalifikovaných lidí mnohem více než soukromé firmy. Jaderné elektrárny jsou zabezpečené skvěle, téměř nedobytně. Ale třeba loňský rozsáhlý kybernetický útok na Ředitelství silnic a dálnic odhalil velké slabiny, považoval bych ho za nejzávažnější útok v Česku s reálným dopadem. Dopravní infrastruktura je z pohledu státu kritická věc, je neustále třeba do ní investovat. Útok to všechno zpozdil a náklady na obnovu informačních systémů se vyšplhaly na desítky milionů korun.

Jaké instituce čelí největšímu množství kyberútoků a kde v této souvislosti považujete jejich dopad za kritický?

Největšímu množství kyberútoků čelí vzdělávací a výzkumné instituce. Ale zde bychom asi nemluvili o kritickém dopadu. Jiné je to v případě nemocnic a zdravotnických zařízení, jde o třetí nejčastěji napadaný sektor. Dvě české nemocnice loni paralyzoval úplně triviální počítačový vir. Používaly totiž běžné antivirové programy určené pro domácnosti. To nestačí, je třeba mít větší stupeň ochrany. Zdravotnictví sice ušlo obrovský krok v digitalizaci, začala se používat zařízení, která s pomocí počítače dávkují léky, dýchací přístroje jsou připojeny do sítě. Zabezpečení těch zařízení ale pokulhává. A jelikož je v nemocnicích digitalizované třeba i předávání předoperačních vyšetření, musíte v případě ochromení sítě všechno zastavit, odložit operace.

O nedostatečném zabezpečení různých zařízení, která jsou připojena k internetu, se už mluví řadu let. Nic se v této oblasti nezlepšilo?

Bohužel příliš ne. Je stále velmi snadné do těchto zařízení proniknout a zneužít je například k dalším útokům. Běžné počítače jsou tu asi čtyři desítky let a od začátku se u nich řešila bezpečnost. Chytrá zařízení, to jsou „solitéry“ obvykle sloužící k jednomu účelu. Na jejich zabezpečení se začalo myslet až mnohem později. A druhá věc. Počítač nebo mobil máte neustále u sebe, používáte ho takřka nepřetržitě. Přirozeně se staráte o jeho zabezpečení. Když si dáte kameru na dům, už to pak moc neřešíte. Ty dva světy jsou pocitově oddělené, byť se jedná o jednu počítačovou síť, jen s trochu jinými komunikačními protokoly.

Aktuální číslo časopisu Ekonom

Aktuální číslo časopisu Ekonom

Martin Petříček

Martin Petříček